Contacto

IES Enrique Tierno Galván

C/Benifaraig, s/n

46113 Moncada

Teléfono: 66666666

email: tierno@iestiernogalvan.es

Troyano

Un troyano o caballo de troya, es un software malicioso, que se esconde detrás de otro programa que parece inofensivo. Sin embargo al ejecutarlo se instala en nuestro ordenador, y normalmente instala puertas traseras para acceso remoto. Los troyanos son el tipo de malware que más abunda. Otros propositos de un troyano pueden ser: utilizar nuestro equipo para hacer botnets para ataques DDOS, para spam, instalar otros tipos de malware, o robarnos información personal. Para evitar que nos invada un troyano lo mejor es prudencia al descargar ejecutables o archivos de páginas desconocidas.

Malware

Malware, del inglés, es un acrónimo de «malicious» y «software» (programa malicioso en español). Es un programa que tiene como fin infiltrarse para robar datos o dañar nuestro ordenador, sin el consentimiento del propietario.

Hay muchos tipos de malware por la red y de normal se combinan varios tipos en ciberataques. Asi que habrá varios posts en los cuales procederemos a definir los principales tipos de malware y como funcionan.

Virus Informático

Un virus es un programa informático creado para producir daños en un ordenador. Su comportamiento normal es que actúe de forma invisible para el usuario y tiene la capacidad de copiarse a si mismo. Hay varias distinciones en los nombres de virus dependiendo de lo que hagan: «virus» se utiliza para aludir a los programas que infectan archivos ejecutables, «virus boot», para los que atacan el sector de arranque de un equipo, «virus script», para los escritos en lenguajes de scripting y «virus macro», para los que se incrustan en documentos que contienen macros.

Seguridad de la información

La seguridad de la información es el conjunto de medidas preventivas y reactivas de las organizaciones y de los sistemas tecnológicos que permiten resguardar y proteger la información buscando mantener la confidencialidad, la disponibilidad e integridad de datos de la misma.

La información es poder, y según las posibilidades estratégicas que ofrece tener acceso a cierta información, ésta se clasifica como:Crítica: Es indispensable para la operación de la empresa. Valiosa: Es un activo de la empresa y muy valioso. Sensible: Debe de ser conocida por las personas autorizadas

Existen dos palabras muy importantes que son riesgo y seguridad:

Riesgo: Es la materialización de vulnerabilidades identificadas, asociadas con su probabilidad de ocurrencia, amenazas expuestas, así como el impacto negativo que ocasione a las operaciones de negocio.

Seguridad: Es una forma de protección contra los riesgos.

Hay 3 principios de la seguridad informática:

Confidencialidad de la información: Necesidad de que la información solo sea conocida por las personas autorizadas. La pérdida de confidencialidad puede revelar secretos empresariales, comprometer la seguridad de organismos públicos, atentar contra el derecho a la privacidad de las personas, etc.

Integridad de la información: Característica que posibilita que el contenido permanezca inalterado. La pérdida de la integridad puede desembocar en fraudes, fomentar errores o dar lugar a otros ciberataques.

Disponibilidad de la información: Capacidad de permanecer accesibles en el lugar, en el momento y en la forma en que los usuarios autorizados lo requieran. El sistema debe mantenerse en funcionamiento de manera eficiente y ser capaz de restablecerse rápidamente en caso de que se produzcan errores. Este principio es fundamental en sistemas críticos cuyo fallo puede ocasionar pérdidas económicas significativas, daños físicos o, en el peor de los casos, amenazas para la vida humana.

El peligro de los ciberataques

El crecimiento exponencial del uso de las nuevas tecnologías en nuestra sociedad y la dependencia de los sistemas informáticos para la realización de actividades cotidianas.

Constantemente se producen en todo el mundo millones de ciberataques cuyo objetivo es la intrusión en dispositivos con el fin de controlarlos, obtener información o dañarlos.

Teniendo esto en cuenta, la c en los sistemas de información se considera una prioridad y hay que contar con medios y técnicas adecuados para preservar la protección de los sitemas.

Preséntate (entrada de muestra)

Esto es una entrada de muestra, originalmente publicada como parte de Blogging University. Regístrate en uno de nuestros diez programas y empieza tu blog con buen pie.

Hoy vas a publicar una entrada. No te preocupes por el aspecto de tu blog. Tampoco te preocupes si todavía no le has puesto un nombre o si todo esto te agobia un poco. Tan solo haz clic en el botón «Nueva entrada» y explícanos por qué estás aquí.

¿Por qué es necesario?

- Porque proporciona contexto a los nuevos lectores. ¿A qué te dedicas? ¿Por qué deberían leer tu blog?

- Porque te ayudará a concentrarte en tus propias ideas sobre tu blog y en lo que quieres hacer con él.

La entrada puede ser corta o larga, una introducción de tu vida o una declaración de los objetivos del blog, un manifiesto de cara al futuro o una breve descripción del tipo de cosas que pretendes publicar.

Te ofrecemos algunos consejos útiles para ayudarte a empezar:

- ¿Por qué publicas tus entradas en lugar de escribir en un diario personal?

- ¿Sobre qué temas crees que escribirás?

- ¿Con quién te gustaría conectar a través de tu blog?

- Si tu blog resulta ser un éxito a lo largo del próximo año, ¿qué objetivo te gustaría lograr?

No tienes por qué atarte a las decisiones que tomes ahora. Lo bueno de los blogs es que evolucionan constantemente a medida que aprendemos nuevas cosas, crecemos e interactuamos los unos con los otros. Pero está bien saber dónde y por qué empezaste, y plasmar tus objetivos puede darte más ideas para las entradas que quieres publicar.

¿No sabes por dónde empezar? Tan solo escribe lo primero que se te ocurra. Anne Lamott, autora de un libro sobre cómo escribir que nos encanta, afirma que debemos permitirnos escribir un «primer borrador de mierda». Anne está en lo cierto: tan solo tienes que empezar a escribir, y ya te encargarás de editarlo más tarde.

Cuando todo esté listo para publicarse, asigna entre tres y cinco etiquetas a la entrada que describan el centro de atención de tu blog: escritura, fotografía, ficción, educación, comida, coches, películas, deportes… ¡Lo que sea! Estas etiquetas ayudarán a los usuarios interesados en tus temas a encontrarte en el Lector. Una de las etiquetas debe ser «zerotohero», para que los nuevos blogueros también puedan encontrarte.

Firma Electrónica y Certificado Digital

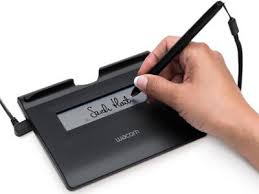

1.La Firma Electrónica

La firma electrónica se define como el conjunto de los datos asociados a un documento electrónico que permite realizar acciones como:

- Identificar al firmante de forma inequívoca: Pide el uso de una clave privada que únicamente conoce el firmante.

- Asegurar la integridad del documento firmado: Proporciona mecanismos para comprobar que el documento firmado, es el mismo que el original y no ha sido modificado.

- No repudio: Certifica que los datos del autor son únicos y exclusivos para que luego no pueda decir que el no ha firmado ese documento.

¿Cómo firmar un documento?

Existen dos métodos para ejecutar una firma digital:

- Utilizar una aplicación en el dispositivo: Hay aplicaciones de firma que se descargan en el equipo, como por ejemplo podría ser Adobe Acrobat o Microsoft Office Word.

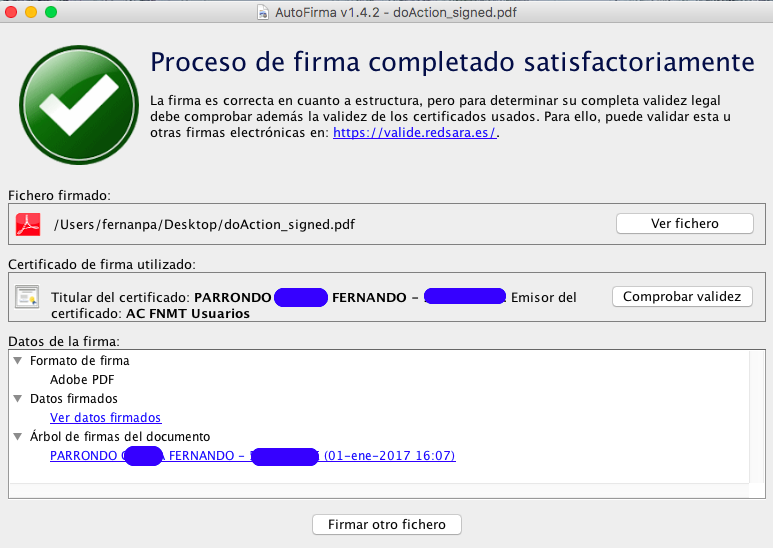

Este tipo de aplicaciones nos permiten firmar documentos aunque es conveniente recurrir a aplicaciones ofrecidas por las Administraciones Públicas como Autofirma.

2. Firmar Directamente en Internet:

Esta opción se utiliza habitualmente al firmar formularios o solicitudes, el usuario puede firmar sus propios documentos en internet a través del servicio VALIDe, el documento imprescindible para poder firmar cualquier cosa es el DNI.

El Certificado Digital

El certificado digital es un documento electrónico cuya misión es validar y certificar que una firma electrónica se corresponde con una persona, con empresa o con un organismo público. Contiene la información necesaria para firmar electrónicamente e identificar a su propietario con sus datos.

Por otra parte, encontramos las autoridades de certificación que son aquellas instituciones de confianza responsables de emitir y revocar los certificados digitales utilizados en la firma electrónica ya que no contarían con las garantías de seguridad para los que han sido diseñadas.

2.Navegación Segura

La navegación en páginas web es uno de los servicios de Internet más utilizados, sus ventajas y también desventajas son innumerables ya que los usuarios pueden convertirse en víctimas de todo tipo de delitos. Antes estas amenazas presentes en la red, se deben seguir una serie de pautas de navegación para navegar de forma segura.

2.1 Buenas prácticas de navegación:

- Configurar el navegador adecuadamente: El navegador permite configurar diferentes niveles de seguridad, lo que posibilita usar filtros contra la suplantación de la identidad, bloquear elementos emergentes y activar el control parental para proteger a los menores.

- No acceder a sitios web dudosa de reputación y evitar enlaces sospechosos: Numerosos sitios web fraudulentos suelen proporcionarse con descuentos y promociones con la única intención de captar nuevas víctimas.

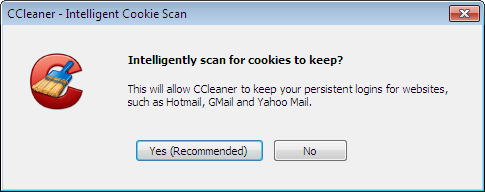

- Aceptar únicamente las cookies deseadas: Las cookies son pequeños archivos de texto con metadatos de una visita(identificadores de sesión, procedencia de la visita, duración de la misma,etc).

- Proteger los datos personales: No se deben facilitar datos personales en aquellas páginas que no sean de absoluta confianza y que no estén bajo el protocolo seguro (HTTP).

- Descargar aplicaciones de sitios web oficiales: Hay que desconfiar de los sitios desconocidos de descargas de aplicaciones, y además, es recomendable activar la carpeta de detención de spam .

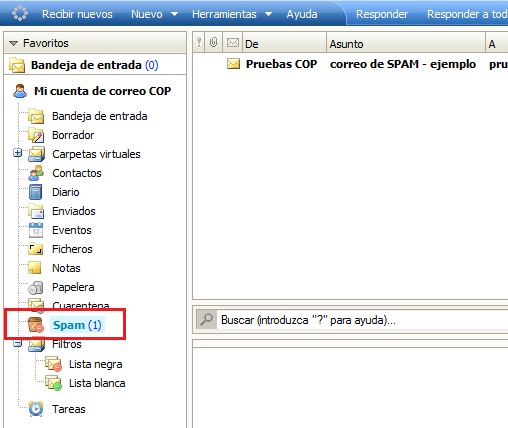

- Revisar el correo electrónico: Además de analizar el correo, hay que utilizarlo con cautela, sospechando de los mensajes no esperados. También es recomendable activar la carpeta de detención de spam y revisarla periódicamente.

- Actualizar el sistema operativo y sus aplicaciones: Los ciberatacantes utilizan los fallos en los programas informáticos para atacar, por eso es recomendable configurar las actualizaciones automáticas del equipo.

Navegación Privada

La navegación privada es una medida de privacidad para que el navegador no almacene la información que se genera en relación con la navegación por lo que es recomendable su uso al compartir el equipo con otras o al utilizarlo en un lugar público.

Esta media de seguridad solo afecta al equipo ya que no permite ocultar la actividad de navegación, para activarla hay que utilizar la opción Nueva ventana de incógnito, Navegación privada o InPrivate.

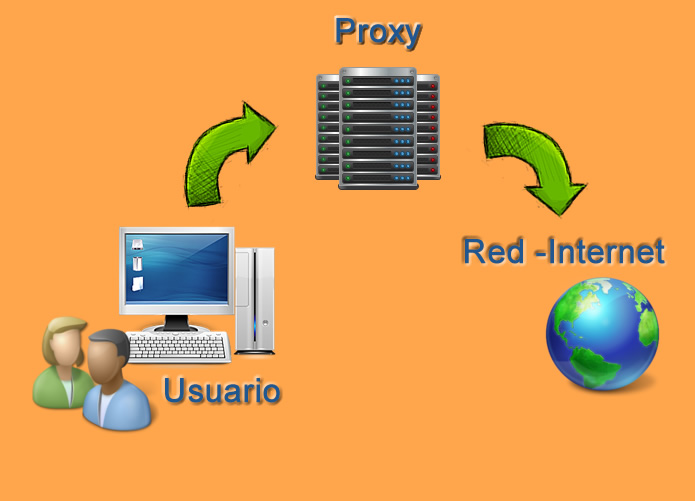

Proteger la privacidad en la red con un proxy

Como bien sabemos un proxy es un ordenador intermedio que se usa en la comunicación de otros dos. La información (generalmente en Internet) va directamente entre un ordenador y otro.

El usuario accede al proxy y utiliza su buscador para navegar por Internet, así las páginas visitadas solo pueden captar datos del proxy y no del usuario. Existen multitud de servidores proxy disponibles pero con algunas restricciones, son buenos para acceder a páginas web pero para acceder a archivos multimedia o descargar ficheros son demasiado lentos.

Navegación anónima

Hablamos de navegación anónima a la posibilidad de acceder a sitios en Internet sin que se pueda identificar a la persona o dispositivo que está accediendo a los servicios que se conecta (webmail, páginas, etc.), no nos referimos a la privacidad en general, sino a la parte de identificación.

En España para cada línea de conexión hay identificado un titular. La legislación española obliga a ello a través de la Ley 25/2007, de 18 de octubre, de conservación de datos relativos a las comunicaciones electrónicas y a las redes públicas de comunicaciones (al igual que los registros de llamadas, conexiones a internet etc.). Esto implica que el ISP (Proveedor de Servicios de Internet) conoce el titular de cada línea.

Por otro lado, cuando un dispositivo (router, móvil, tablet, ordenador…) se conecta a Internet, se le asigna una dirección IP (identificador público de acceso a internet) que se registra y almacena junto al número de la línea y fechas de asignación de la IP a esa línea.

Seguridad inalámbrica

Las redes inalámbricas son soluciones muy buenas, ya que nos permiten compartir datos e información sin el uso de ningún cable. Sin embargo por muy buenas que sean, no se libran de los ciberataques.

SEGURIDAD BLUETOOTH

Aunque el bluetooth no este en sus mejores momentos, sigue recibiendo ataques que pueden dañar gravemente nuestro terminal. Los métodos que se suelen usar son:

- Bluejacking: Es el envío de spam al terminal, ya sean archivos o mensajes publicitarios.

- Bluesnarfing: Consiste en obtener información del dispositivo mediante el uso de errores y vulnerabilidades del terminal.

- Bluebuggin: Mediante la ingeniería social se consigue que, un terminal se conecte a una red bluetooth y así insertar malware en el terminal, normalmente spyware.

SEGURIDAD WIFI

Nuestras redes wifi y routers son bastante vulnerables ante ataques, ya sea para obtener la contraseña del router o para obtener información de las webs que visitamos.

Para aumentar la seguridad de nuestra red wifi es recomendable:

- Primeramente, es recomendable cambiar la contraseña de nuestro router y cuenta para entrar al router. A poder ser, evitar cualquier contraseña fácil, típica o relacionada con datos personales.

- Cambiar el nombre del router. No aumentará mucho la seguridad, pero evitará que sepan que modelo de router utilizas para buscar vulnerabilidades. Además te ayudará distinguir cual es tu Wifi.

- El sistema de cifrado, siempre tendremos que poner el mas moderno y actualizado. Actualmente es WPA2, y los antiguos WPA o WEP son bastante vulnerables. Recientemente se sabe de una grave vulnerabilidad del WPA2, se llama KRACK, y ataca directamente a los dispositivos conectados a una red, con la finalidad y única utilidad de averiguar por donde navegas. Afortunadamente, solo se puede realizar estando cerca, nada de ataques remotos.

- Filtrar los dispositivos por MAC, así solo pueden acceder aquellos cuyas MAC estén en una lista del router.

- Desactivar el acceso por WPS, ya que muchos ataques maliciosos se basan el acceder por WPS.